¿A ti también te ha ocurrido? Los casos de suplantación de identidad o de secuestro de información de los que hace años sólo leíamos algunas líneas en los medios, han pasado a ser sucesos desagradables que conocemos por boca de las propias personas afectadas. No son pocos los compañeros del equipo comercial que cuentan en su cartera con empresas que en algún momento han sido víctimas de ciberataques. Estas son algunas de las amenazas más recurrentes:

- Ataques ransomware.

- Usurpación de identidad mediante el robo de claves.

- Ataques de denegación de servicio (DDoS).

- Explotación de las vulnerabilidades de los CMS.

Solicita asesoramiento en ciberseguridad para tu PYME

La ciberseguridad tiene un papel vital en la empresa

La seguridad es un concepto transversal a todo lo que hacemos en Sarenet; abarca desde la seguridad física del acceso a un Data Center, hasta los mecanismos de replicación en los servicios Cloud. Nos lo tomamos muy en serio. Una conexión a alta velocidad o que diferentes delegaciones puedan trabajar mediante herramientas alojadas en la nube, pero sin las medidas de seguridad apropiadas, es como tener una oficina en un flamante rascacielos de cristal y acero, pero con cimientos de madera y barro.

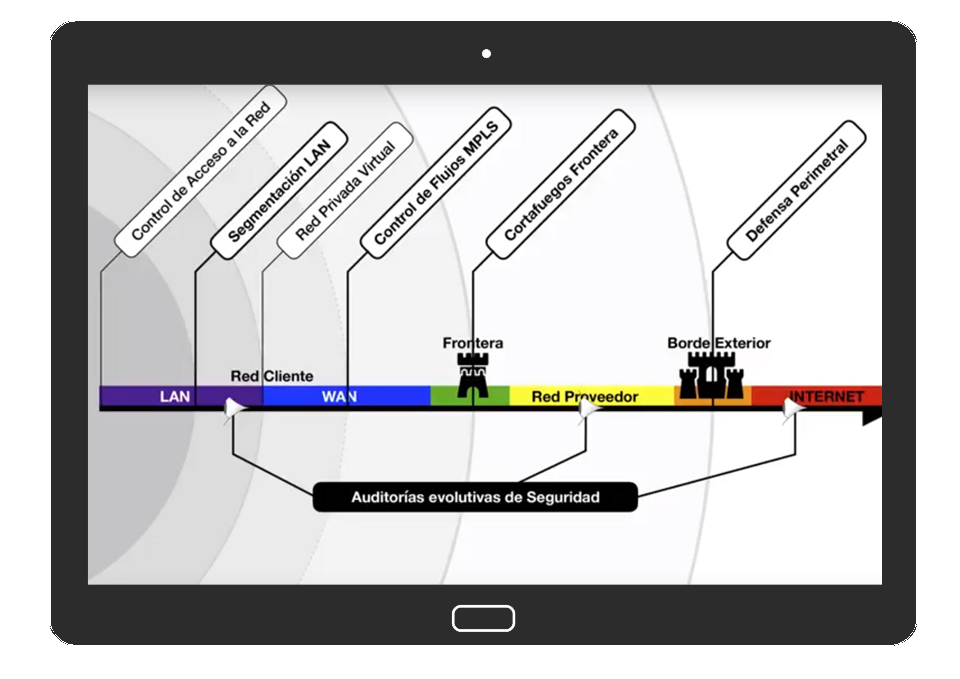

Con el objetivo de hacer más seguros nuestros servicios y facilitar el día día a responsables TI y empresas, hemos afrontado con paso firme el reto de la securización de las diferentes capas de servicio: LAN, WAN o el perímetro de la red de la compañía proveedora.

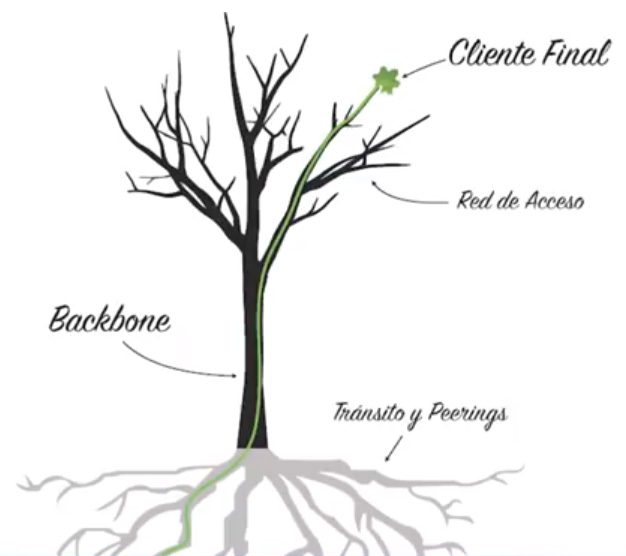

La primera línea de defensa de una empresa se encuentra en el perímetro que la protege de Internet, en la «puerta» entre su Red Privada Virtual (VPN) y la red de redes. Para comprender la importancia de la defensa perimetral, nada mejor que el símil de un árbol frondoso: empresas como la tuya son las hojas, mientras que las ramas son la red de acceso. Las organizaciones conectan sus servidores a nuestra red troncal o backbone mediante diferentes tecnologías como Ethernet o FTTH.

La primera línea de defensa de una empresa se encuentra en el perímetro que la protege de Internet, en la «puerta» entre su Red Privada Virtual (VPN) y la red de redes. Para comprender la importancia de la defensa perimetral, nada mejor que el símil de un árbol frondoso: empresas como la tuya son las hojas, mientras que las ramas son la red de acceso. Las organizaciones conectan sus servidores a nuestra red troncal o backbone mediante diferentes tecnologías como Ethernet o FTTH.

Las raíces de este árbol metafórico corresponden a los enlaces de tránsito y peering del servicio. Así es como los ISP nos relacionamos con el mundo. De este modo, el acceso hasta los servidores de una empresa cliente comienza en las raíces y acaba en las hojas. Estas últimas son el punto más débil de todo este itinerario debido a que son enlaces con una capacidad limitada.

Tradicionalmente las empresas han utilizado cortafuegos o firewalls para protegerse. Así, son capaces de reconocer patrones de ataques muy básicos y neutralizarlos. No obstante, no son tan efectivos cuando se trata de embestidas de mayor volumen.

Así combatimos los ataques de denegación de servicio (DDoS)

El objetivo de los ataques de denegación de servicio (DDoS) es anular un servicio por la fuerza bruta, para lo que se lanzan conexiones desde redes de ordenadores infectados y telegestionados, también conocidos como botnets. Este tipo de sucesos antiguamente se producían contra objetivos muy señalados como el gobierno o la NASA y no solían tener mucho alcance. En la actualidad, estas redes de ordenadores se pueden alquilar por segundos a precios muy bajos: 5 € por 300 segundos con un caudal estimado de 125 GB, por ejemplo. Me atrevería a decir que existe competencia entre las mafias que ofrecen estos servicios y que uno de los factores que ha hecho que estos negocios proliferen es que cuentan con métodos de pago, mediante criptomonedas, que no se pueden rastrear.

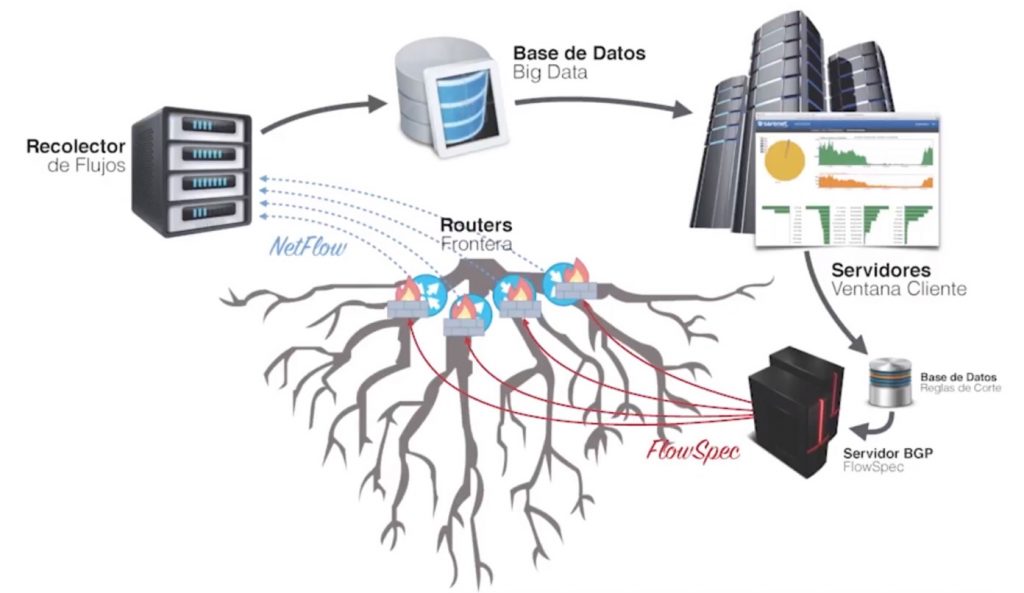

Ante este panorama lo único que podemos hacer es abrir el paraguas y aguantar el chaparrón. Y ese paraguas, que está en los routers troncales perimetrales, en el punto en el que la red troncal conecta con los enlaces de tránsito y peering, es la solución que hemos diseñado para mitigar los ataques de denegación de servicio (DDoS).

Llevábamos tiempo recogiendo información para nuestros sistemas de monitorización acerca de los flujos de tráfico desde los routers troncales perimetrales. Así, hemos analizado ese tráfico mediante una plataforma de Big Data implementada ad hoc y hemos conseguido plasmarlo gráficamente mediante una interfaz de usuario muy sencilla e intuitiva.

¿Cómo podemos ayudarte a proteger tu negocio?

Nuestra clientela cuenta con acceso a la llamada Ventana de Cliente, una herramienta de monitorización avanzada y en tiempo real. Los equipos TI de las empresas pueden visualizar en directo el tráfico entrante, tanto en volumen de megabytes como de paquetes por segundo, junto con las direcciones IP de origen y destino. De este modo, si se detectase un pico de tráfico inusual, saltarían las alarmas del panel de monitorización. Así, las personas responsables tienen la posibilidad de seleccionar el tráfico sospechoso y con un par de clics generar reglas de corte que se trasladarían a nuestros routers troncales perimetrales, dejando el tráfico del ataque fuera incluso de nuestra red. Por ejemplo, si tu empresa sufriese un ataque de denegación de servicio con origen en el extranjero podría sobrevivir con sus servicios activos a nivel nacional durante el asedio.

No es habitual que una compañía proveedora deje interactuar a su clientela con su propia infraestructura primaria. Obviamente hemos sido muy cuidadosos para que en ningún momento se pueda interferir en el resto de organizaciones usuarias.

Somos MSSP Gold Partner de Fortinet

Las redes de interconexión o de área extensa (WAN) e Internet siempre han sido nuestros dominios naturales. En la frontera entre la red WAN e Internet, allá donde se encuentra la «puerta» entre una Red Privada Virtual (VPN) e Internet, prestamos los servicios de firewalls o cortafuegos tradicionales.

Fortinet es una de las marcas decanas de cortafuegos a nivel global; Sarenet fue el primer MSSP Gold Partner de esta firma en España. En la actualidad, generalmente utilizamos la tecnología de esta multinacional de la seguridad, y nuestro equipo, que está certificado por el fabricante, actualiza permanentemente sus conocimientos.

Fortinet es una de las marcas decanas de cortafuegos a nivel global; Sarenet fue el primer MSSP Gold Partner de esta firma en España. En la actualidad, generalmente utilizamos la tecnología de esta multinacional de la seguridad, y nuestro equipo, que está certificado por el fabricante, actualiza permanentemente sus conocimientos.

Hoy en día existen numerosas aplicaciones populares que se han convertido en objetivos de ataques, por lo que un simple cortafuegos frente a estos sitios web puede proteger a las empresas de forma efectiva. Así, al margen de los cortafuegos tradicionales, también hemos desarrollado firewalls de aplicación.

¿Sabías que un simple plugin desactualizado de WordPress convierte en vulnerable a ciberataques al sitio web de tu empresa? Con el objetivo de proteger herramientas alojadas en servidores de nuestro Cloud, contamos con cortafuegos propios con funciones de balanceo y caché. De este modo, minimizamos el riesgo que suponen los deslices de programación o agujeros de seguridad de los gestores de contenidos (CMS) más populares.

Dentro de la WAN de la clientela hemos desarrollado herramientas de monitorización muy sofisticadas para un diagnóstico rápido de imprevistos y un cortafuegos para controlar el flujo de tráfico entre los centros y VLANs del cliente.

Segmentación imperativa de las redes IT/OT de las PYMEs industriales

La seguridad no se puede entender sin acercarnos más a las compañías con las que trabajamos codo con codo. Se está produciendo una pequeña revolución en las redes locales de los entornos industriales. En estas redes se han utilizado durante años protocolos propietarios que han ido migrando a entornos Ethernet y TCP/IP. De este modo, en cuanto lo han hecho, las empresas de mantenimiento han querido telegestionar los equipos y se han conectado a la red de redes, con todo lo bueno y, sobre todo, lo malo que eso conlleva.

Sin un conocimiento maduro, previo, relativo a la seguridad, muchas de las organizaciones que han migrado a entornos Ethernet y TCP/IP se han encontrado ante un importante reto de ciberseguridad que deben abordar a corto plazo. Así, hemos entrado en las redes LAN de nuestra clientela para segmentarlas, segregarlas y organizar sistemas de control de accesos de dispositivos.

La segmentación de las redes IT/OT y la fiscalización del tráfico entre los segmentos mediante la implantación de cortafuegos es una medida que las PYMEs industriales deben afrontar con cierta urgencia. Las técnicas de Big Data son cada vez más populares y ya se aplican en los entornos industriales. El análisis de los datos se realiza generalmente en plataformas externas a las que hay que subir los datos de forma segura y para esto es necesario contar con mecanismos que lo garanticen.

Auditoría continua de los dispositivos de la empresa

Somos una compañía de servicios de comunicaciones por lo que tradicionalmente siempre nos hemos desentendido de los equipos de nuestra clientela, como son los servidores, ordenadores o impresoras. No obstante, son elementos altamente vulnerables en lo que respecta a la ciberseguridad. Así, hemos llegando a un acuerdo con una empresa que nos permite ofrecer un servicio de auditoría continua de todo tipo de dispositivos.

Somos una compañía de servicios de comunicaciones por lo que tradicionalmente siempre nos hemos desentendido de los equipos de nuestra clientela, como son los servidores, ordenadores o impresoras. No obstante, son elementos altamente vulnerables en lo que respecta a la ciberseguridad. Así, hemos llegando a un acuerdo con una empresa que nos permite ofrecer un servicio de auditoría continua de todo tipo de dispositivos.

Las organizaciones que optan por el servicio de auditoría continua de dispositivos pueden ver sus aparatos informáticos puntuados en función de su nivel de seguridad. Asimismo, es posible seleccionar cualquiera de ellos y observar la evolución de la puntuación, conocer las principales vulnerabilidades y cómo solucionarlas. Las auditorías de seguridad que se limitaban a radiografiar el estado de nuestros activos en un momento dado pasarán a la historia. De nada sirve saber que hoy todo esta bien si mañana puede dejar de estarlo y no voy a volver a mirar el estado hasta dentro de un año. Con esta herramienta los equipos TI de las empresas tienen una foto actualizada de la seguridad de sus dispositivos.

El broche de oro del servicio de auditoría continua de dispositivos lo pone nuestro equipo técnico. Desde la propia herramienta, las personas responsables TI de las empresas pueden solicitar la intervención al momento del soporte de Sarenet para solventar rápidamente cualquier alerta que indique el panel de inspección.

Seguridad gestionada: la ciberseguridad de tu empresa, en buenas manos

Los inconvenientes asociados a la ciberseguridad tienen un impacto directo en el negocio. Se trata de un área que evoluciona rápidamente por lo que las PYMEs tienen dificultades para contar con recursos suficientes y conocimientos actualizados para abordarla internamente. De hecho, sólo las organizaciones de cierto tamaño se pueden permitir disponer de personal especializado en seguridad, por lo que la mayoría necesita de asesoramiento especializado.

Además de contar con mecanismos para securizar las comunicaciones de las empresas, en Sarenet también nos encargamos de configurar y adaptar las soluciones o actuar en caso de que se produzca un contratiempo. Es lo que conocemos como seguridad gestionada, y permite a nuestra clientela externalizar todo lo relativo a la ciberseguridad.

Solicita ahora asesoramiento sin compromiso

4 Comentarios

Puedes enviar comentarios en este post.

Excelente artículo, claro y concluyente. Está claro que tener a profesionales de tu lado velando por la seguridad de tu empresa es algo fundamental, más aún cuando «nos va la vida» en la información que tenemos almacenada.

Sistemas 7 años ago

[…] y uso de dispositivos móviles por parte de su plantilla trae consigo un reto crucial para la ciberseguridad de la organización. De este modo, la separación de las redes IT y OT de Microdeco se convirtió […]

Soluciones personalizadas para mejorar la ciberseguridad y comunicaciones de Microdeco | Blog Sarenet 7 años ago

[…] Por eso, todas las soluciones de Sarenet que el Canal ofrece a sus clientes están protegidas por herramientas de ciberseguridad de firmas líderes como Veeam y Sophos, desde la frontera con Internet hasta cada uno de los […]

Cuenta con Sarenet para hacer crecer tu negocio | Blog Sarenet 4 años ago

[…] Sarenet que distribuidores, integradores y mayoristas ofrecen a sus clientes están protegidas por herramientas de ciberseguridad con las que mantenemos acuerdos, desde la frontera con Internet hasta cada uno de los […]

Distribuidor, integrador y mayorista: Haz crecer tu negocio con Sarenet | Blog Sarenet 4 años ago

Enviar una respuesta

No hay comentarios