Con un cuota de mercado que supera el 90 por ciento en España, los dispositivos Android están en todas partes, pero especialmente en las empresas. Gestionarlos correctamente pasa a veces de ser una labor personal a una tarea de equipo, a veces tan compleja como la de gestionar una flota de vehículos o un ejército.

Para poder gestionar los dispositivos Android, Google proporciona hace tiempo algunas herramientas dentro de lo que hoy es Google Workspace (anteriormente conocido como Google Enterprise, G Suite y varios nombres más). Tener claro que la seguridad de los smartphones y tabletas es importante es un primer paso para conseguir la concienciación general sobre su relevancia.

En lo relativo a la seguridad para dispositivos como smartphones, tabletas y similares, Google comenzó hace tiempo a facilitar herramientas que perseguían evitar la mayor parte de los problemas con los que se puede encontrar la gente. En concreto su trabajo se concentró en la identificación de lo que se denominan Aplicaciones Potencialmente Dañinas o PHA (Potentially Harmful Applications). Esto incluye software malicioso de todo tipo, como:

• Software espía

• Troyanos

• Ramsomware

• Descargas hostiles

• Puertas traseras

Acceder a las apps en dispositivos Android sigue una pauta que todos conocemos: ir a la plataforma de distribución Google Play (u otras similares), descargar e instalar la app, darle los permisos apropiados y comenzar a usarlas. Como primera barrera, Google cuenta con un servicio en la nube llamado Verify Apps que chequea todas las apps cada vez que se instalan. Según datos de la compañía, verifica unos 6.000 millones de apps diarias que se instalan en 400 millones de dispositivos.

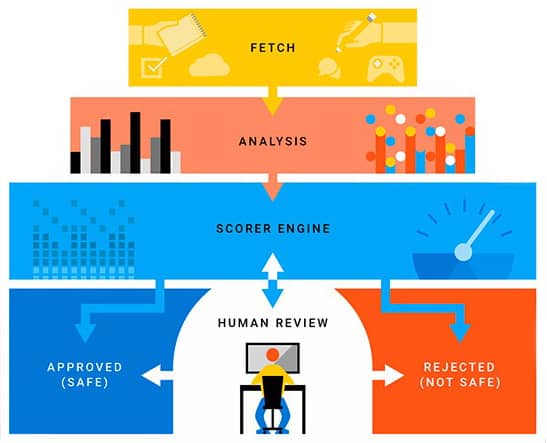

El objetivo para Google es que al menos el 99% de las apps que se instalan estén «limpias». Pero son literalmente millones y millones de instalaciones. Por eso cuando se analizan siguen dos vías: Verify Apps puntúa automáticamente su potencial dañino, pero también se realiza una revisión «humana» que permite aprobarlas o rechazarlas si no son seguras.

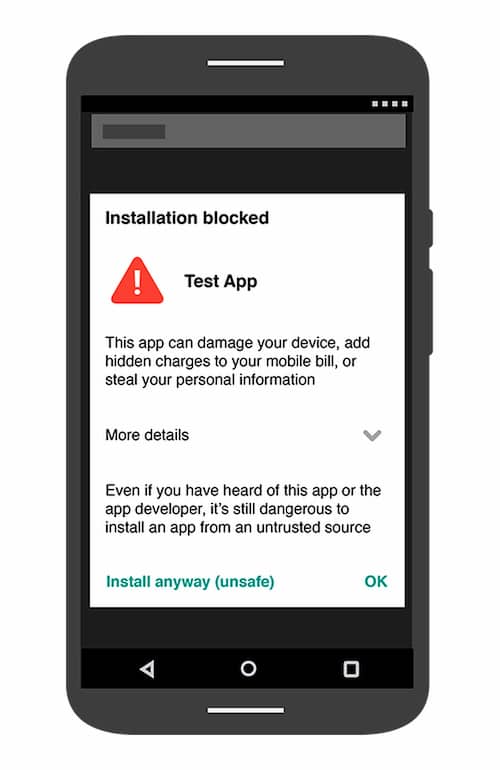

Lo más sencillo para los usuarios es comprobar en el menú de Google Play si Play Protect está activado o no, lo cual es un segundo nivel; además de eso si hay que instalar apps propias o de sitios que no sean Google Play. lo cual es un segundo nivel; además de eso si hay que instalar apps propias o de sitios que no sean Google Play conviene activar en los ajustes del propio Play Protect la opción Mejorar la detección de aplicaciones dañinas supone una protección extra. Esas apps se envían a Google para analizar.

Otras funciones que están disponibles en los Android incluyen:

- Navegación segura: lanza alertas y evita intentos de phising cuando el usuario llega a una web que está en una «lista negra» de sitios que se sabe que han sido pirateados o que están intentando cometer fraudes de algún tipo.

- Comprobación de vulneración de contraseñas: comprueba si alguna de las contraseñas utilizadas en la cuenta Google ha aparecido en las listas de cuentas y contraseñas vulnerables que se publican periódicamente. Esto permite tomar medidas y al menos cambiarla de forma rápida.

Para las empresas que trabajan con apps que manejan datos personales, financieros, médicos y tienen altos requerimientos de seguridad, Google también pone a su disposición SafetyNet, una especie de «capa extra de seguridad» que permite certificar dispositivos y verificar apps desde otras apps. Mediante la certificación se comprueba la integridad de un dispositivo; si está correctamente configurado o no con toda las medidas de seguridad recomendadas. Por su parte la verificación de apps permite saber si el dispositivo ha realizado todas las verificaciones recomendadas sobre las apps instaladas: si no las ha hecho se puede «animar» a los usuarios a hacerlo o –en caso de que se compruebe que una app es potencialmente dañina– indicar que deben desinstalarla.

Animar a los empleados y usuarios a utilizar estas herramientas en los dispositivos que manejan cada día es un primer paso para concienciarles sobre la importancia de la seguridad en el resto de servicios con los que van a trabajar: correo, acceso a bases de datos, información personal… Además es algo que no sólo conviene a la empresa sino que también les vendrá bien personalmente en su día a día en otros entornos.

Enviar una respuesta

No hay comentarios