Una estrategia de ciberseguridad, tecnológicamente puntera y debidamente actualizada, es crucial para la viabilidad de los negocios que han apostado por la Transformación Digital. Ahora, los «amigos de lo ajeno» ya no se ocultan hasta el anochecer tras la tapia de uno de tus pabellones, sino que pueden estar a miles de kilómetros de distancia y causar un daño exponencialmente mayor.

Solicita asesoramiento personalizado en ciberseguridad

Las grandes corporaciones cuentan con los recursos y el personal necesario para hacer frente al cibercrimen. No es el caso de la mayoría de las PYMEs, cuyos equipos TI en ocasiones se ven sobrepasados por la rápida evolución de las técnicas empleadas por el cibercrimen. Esas organizaciones, que cuentan con una línea de defensa débil, y componen el grueso del tejido empresarial español, son precisamente el principal objetivo de los ciberataques.

Las personas que componen los equipos TI de las PYMEs son auténticas «ninjas» que deben solucionar, en el menor plazo de tiempo posible, cuantos dilemas tecnológicos se presenten. Sin embargo, el desarrollo de una estrategia de ciberseguridad exige una formación continua por parte de personal especializado, y conocimiento detallado de las herramientas más actuales. Así, contar con un socio tecnológico especializado en ciberseguridad se vuelve vital para que estos equipos TI puedan tomar decisiones con el mejor asesoramiento posible.

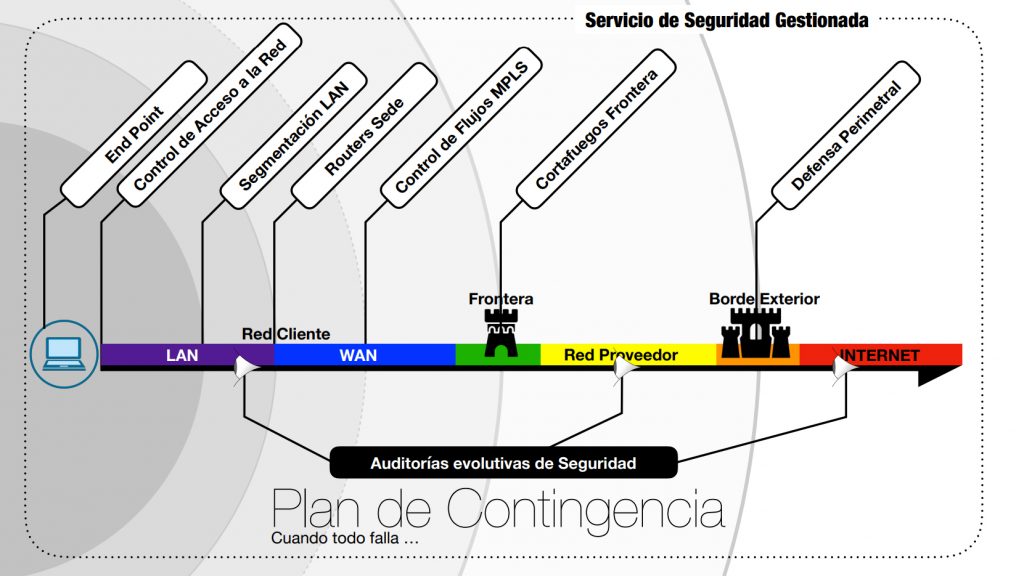

Sarenet es uno de los ISP especializados en empresas más veteranos de España. Contamos con más de 100 profesionales altamente cualificados y 4.000 servidores gestionados. Hemos desarrollado un servicio de Seguridad Gestionada para que tu equipo TI se sienta totalmente respaldado y tu organización pueda centrarse en lo que mejor sabe: hacer crecer su negocio.

Las herramientas más efectivas para cada una de las capas de tu red corporativa

Somos un proveedor multioperador. Así, analizamos cuál es la mejor solución tecnológica para las empresas con las que trabajamos (Fibra Óptica, Ethernet, xDSL, radioenlaces…) y desarrollamos Redes Privadas Virtuales (VPN) a medida.

Distinguimos 3 tipos de paquetes de tráfico en nuestras redes: el tráfico interno, la navegación y la voz IP. El más sensible de todos es el de la telefonía, al que siempre damos prioridad por ser el que se ve más afectado ante cualquier retardo. El QoS sólo salta cuando el enlace se satura. Además, garantizamos la alta disponibilidad mediante soluciones redundantes.

¿Cuánto tiempo invierten los equipos TI de las PYMEs en elegir herramientas tecnológicas? Comparativas, pruebas, horas de análisis… ¡Sin contar con el tiempo de formación posterior! En Sarenet hemos estudiado y probado las herramientas que mejor funcionan para proteger cada una de las capas de las redes corporativas.

Seguridad perimetral para hacer frente a ataques de denegación de servicio (DoS o DDoS)

Casi todos los cortafuegos o firewall incorporan la posibilidad de detectar ataques de denegación de servicio (DoS o DDoS). Sin embargo, el gran caudal de tráfico causado por el ataque llega a saturar el enlace, por lo que consigue tumbar virtualmente a la empresa. A pesar de no alcanzar a los equipos finales, el cibercrimen logra su objetivo. Así, es crucial frenar el ataque fuera de la red corporativa. ¿Cómo lo hacemos?

En Sarenet hemos llevado los cortafuegos a los puntos de peering y puntos de conexión con Tier One. Con un recolector de flujos recogemos datos de estos routers frontera, los analizamos con técnicas Big Data, y los mostramos en la herramienta de monitorización exclusiva Ventana de Cliente. Mediante este panel de control, si el equipo TI de una PYME recibe una alerta por posible ataque DoS o DDoS, puede aplicar reglas de corte temporales en los routers frontera, eliminar el tráfico de ataque y evitar o minimizar las consecuencias.

Sarenet es un partner histórico de Fortinet, el único MSSP Gold Partner de España. Contamos con personal certificado y es nuestro fabricante de cabecera para UTMs. Empleamos los cortafuegos o firewalls de esta casa como frontera entre las redes WAN de nuestra clientela e Internet. Las funcionalidades son las propias de un cortafuegos avanzado de última generación. Asimismo, los utilizamos como punto terminal de «túneles» para realizar conexiones seguras con personas de la organización que puedan conectarse en movilidad o desde su domicilio.

Protege las capas de tu red corporativa

Transparencia para que puedas tomar la mejor decisión

La transparencia es un valor fundamental para construir una relación de confianza. Hemos creado una herramienta de monitorización, denominada Ventana de Cliente, en la que los equipos TI de las PYMEs puedan tener acceso a la situación de su red corporativa.

¿Qué sucede si tienes problemas en una delegación pero no sabes cuál es el equipo que está generando ese tráfico anómalo? Mostramos a los equipos TI datos de tráfico, entrante y saliente, IPs internas y sus conexiones con IPs externas, gráficas de pérdidas de paquetes y de latencia, tipo de tráfico… en tiempo real y con la posibilidad de acceder a un histórico. La interfaz de la Ventana de Cliente permite al equipo TI realizar filtros de forma intuitiva.

Hemos automatizado e incorporado todas las tecnologías de comunicaciones para que formen parte de las VPN-MPLS, incluidas las tarjetas SIM.

La herramienta de control de flujos, incluida en la Ventana de Cliente, es un instrumento clave con el que los equipos TI pueden definir las políticas de conexión dentro de la red VPN-MPLS. De este modo, mediante unos pocos clics, pueden decidir qué equipos están conectados y cuáles no, minimizando el posible impacto de una hipotética incursión maliciosa.

Los dispositivos conectados a tu red local, bajo control

Hasta hace poco los equipos TI de las PYMEs tenían bajo control los equipos informáticos de las organizaciones. Ahora, con el fenómeno BYOD, entre otros, este escenario se ha vuelto cada vez más vulnerable. ¿Qué ocurre con los accesos internos a los propios datos? ¿Nos fiamos de los equipos conectados en la propia LAN? Es crucial disponer de un sistema que controle los dispositivos que se conectan a la red.

Los controladores de accesos (NAC, en sus siglas en inglés) permiten testar y conocer la salud del equipo que se va a conectar a la red. En la actualidad la información de las empresas ya no está sólo en las LAN, sino también en los hosters, en los que las empresas están volcando parte de sus servicios. Estos grandes hosters permiten federar, lo que implica que las claves de la organización no terminen en manos de entidades terceras. Así, las claves de usuario se encuentran en la NAC, a la que el hoster autorizará el acceso a sus servicios.

Debajo de la red IT, que habitualmente está bien vigilada, se encuentra la red OT, que en algunos casos escapa al control del equipo TI. Vivimos en el mundo del just in time; una parada en la fábrica puede suponer un gran trastorno tanto para tu PYME como para su clientela. Es por eso que, en este punto, el apoyo de un socio tecnológico especializado en ciberseguridad es clave para securizar los dispositivos de producción. De este modo, empleamos switches y cortafuegos de segmentación LAN para fiscalizar las comunicaciones entre las capas.

El tráfico de datos en la red OT es colosal, por lo que la segmentación incluso es a nivel de puerto. Por ejemplo, Fortinet es capaz, con los fortiswitches, de detectar qué sucede en cada uno de los puertos. Así, si hay un problemas de seguridad, corta automáticamente el tráfico de ese puerto.

Primero escuchamos; después proponemos. Nos sentamos con el equipo TI, con un folio en blanco, para anotar las necesidades específicas de la PYME y posteriormente realizar una propuesta a medida. De este modo, para redes OT empleamos hardware de las casas Fortinet o Cisco, por ejemplo.

Combate las ciberamenazas con un partner especializado

Auditoría evolutiva de Tenable para todos los dispositivos conectados a tu red corporativa

De poco sirve saber que los dispositivos conectados de tu organización están libres de vírus en el momento en el que estás leyendo este artículo, si al cabo de unos minutos pueden ser víctimas de un ciberataque. En el actual escenario de hiperconexión, si una auditoría no es evolutiva, no cumple con su cometido.

Después de analizar y testar diferentes herramientas para realizar auditorías evolutivas, hemos llegado a un acuerdo con Tenable. La auditoría evolutiva de esta casa no sólo rastrea la red corporativa en relación a puestos o servidores, sino también en cuanto a switches, routers, cortafuegos o periféricos vulnerables, como las impresoras. Además de controlar las vulnerabilidades, esta solución intuye intentos de intrusión de malware y lanza alertas de buenas prácticas y configuraciones que facilitan su labor al equipo TI de las PYMEs.

Security Center de Tenable se encuentra en nuestro Data Center, a disposición de nuestra clientela. Contamos con sondas Nexus en nuestros CPD que pueden escanear los dispositivos conectados de las PYMEs a las que tenemos acceso. Asimismo, podemos implementar estas sondas en las propias organizaciones. Una vez escaneadas las redes corporativas, esta información se traduce en un panel de datos.

La parte gráfica de Tenable es muy modular y configurable. En comparación con la competencia es la herramienta que más plugins tiene, y está pensada para combinarse con otras soluciones.

¿Cómo de segura es tu organización? Tenable ahorra una gran cantidad de tiempo de trabajo al equipo TI mediante la personalización y descarga de informes ejecutivos que posteriormente puedan presentarse a la dirección. Incluso podrás programar su envío de forma automática. Nunca llegarás a reducir a cero las vulnerabilidades, pero al menos podrás demostrar fácilmente el trabajo que realizas para avanzar en la buena dirección.

Deep Learning de Sophos para proteger tu PYME de los exploits

Los antivirus tradicionales se han basado en firmas, reputación, y un pequeño control de aplicaciones, dispositivos y periféricos. Desde hace un tiempo el cibercrimen ha dejado en evidencia a la defensa convencional.

Sophos es un fabricante global cuyo núcleo del negocio siempre ha sido la seguridad del endpoint. Esta firma adquirió en 2017 la empresa Invincea, que durante 10 años trabajó técnicas de detección de amenazas de Día Cero. Esta compañía de seguridad ha aplicado el conocimiento de Invincea a la solución Intercept-X, que se ha visto enriquecida con técnicas de Deep Learning, así como por detecciones eurísticas de la propia casa.

Cryptoguard es una de las funciones más útiles de Sophos Intercept X para los equipos TI. Esta firma trabaja habitualmente con el cifrado por lo que le resulta relativamente fácil detectar uno malicioso, como sería el caso del ransomware. Esta función identifica y rechaza procesos de encriptación maliciosa y avisa al equipo TI. De hecho, ¿sabías que la clientela de Sophos se libró de Wannacry?

Sophos permite que el equipo TI pueda marcar las reglas para que un endpoint se pueda conectar a la red corporativa o a un equipo en particular.

La nueva ley de protección de datos personales (RGPD) obliga a las empresas a hacer públicos los ataques de los que han sido víctimas, los equipos afectados y los datos que se han visto comprometidos. Sophos cuenta con una función de informe forense con la que obtener esta información de forma rápida e intuitiva, ahorrando de este modo horas de trabajo a los equipos TI.

Solicita asesoramiento personalizado en ciberseguridad

Datos y herramientas a salvo con Veeam Cloud Connect

En una época en la que los datos y herramientas de una organización, en lugar de ocupar estanterías y almacenes, se traducen en «unos» y «ceros», los equipos TI de las PYMEs se vuelven una pieza fundamental para la viabilidad de las organizaciones. Así, los backups son una herramienta común para evitar que cualquier contingencia reduzca a la nada uno de los valores principales de las organizaciones.

Cada vez más PYMEs realizan sus backups en redes que no son propias. A través de Veeam Backup, en Sarenet hemos creado una estructura que habilita replicar las máquinas en un entorno externo de forma completamente segura.

No hay empresa lo suficientemente pequeña o local para escapar de las garras del cibercrimen. La ciberseguridad es una disciplina que requiere de personas especializadas que se forman continuamente. Así, la Seguridad Gestionada es clave para que los equipos TI puedan acceder a conocimiento vital para tomar buenas decisiones, así como para ahorrar tiempo y dinero al poder contar con herramientas actualizadas y testadas por profesionales cualificados.

En un sector dominado por grandes operadores y soluciones paquetizadas, somos una PYME, como en la que probablemente trabajes, con las ventajas que ello conlleva: atención y seguimiento personalizado, una relación muy cercana con nuestra clientela, o soluciones diseñadas ad hoc.

Los mejores viajes se hacen en buena compañía. !Es el momento!

1 Comentario

Puedes enviar comentarios en este post.

[…] Mayor seguridad. […]

SD-WAN: Análisis y ventajas frente a otras soluciones | Blog Sarenet 5 años ago

Enviar una respuesta

No hay comentarios