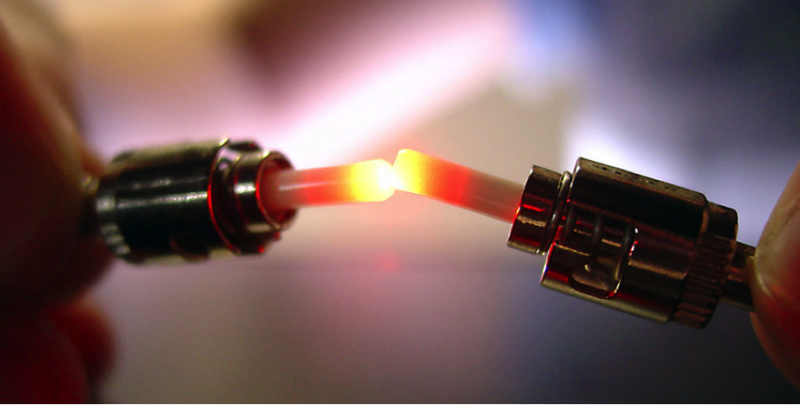

Hablar de Fibra Óptica es hablar de velocidad. Son dos términos tan intrínsecamente asociados como «velocidad de la luz» lo está con «velocidad máxima». Nada en el universo puede moverse más rápido que la luz. Pero, ¿qué nos dice la ciencia sobre la velocidad de las comunicaciones en Internet a través de la luz que viaja por la Fibra Óptica?

5 factores clave para elegir la mejor solución de conectividad para tu empresa

¿Cómo se beneficia tu empresa de las soluciones de IoT industrial? ¿Qué oportunidades se abren con la servitización de la industria? ¿Cuáles son los grandes desafíos de ciberseguridad que debes afrontar? Los nuevos modelos de negocio y hábitos de consumo, así como la aparición de tecnologías disruptivas y el escenario actual de incertidumbre, contribuyen a que la Transformación Digital de las empresas sea un viaje sin final que atravesará un itinerario

Agenda tecnológica: enero de 2018

Noticias falsas, uno de los mayores problemas a los que se enfrenta Internet

Desde los albores de Internet, el desconocimiento o el exceso de confianza siempre ha alimentado una parte importante de las amenazas cibernéticas.

Agenda tecnológica: diciembre de 2017

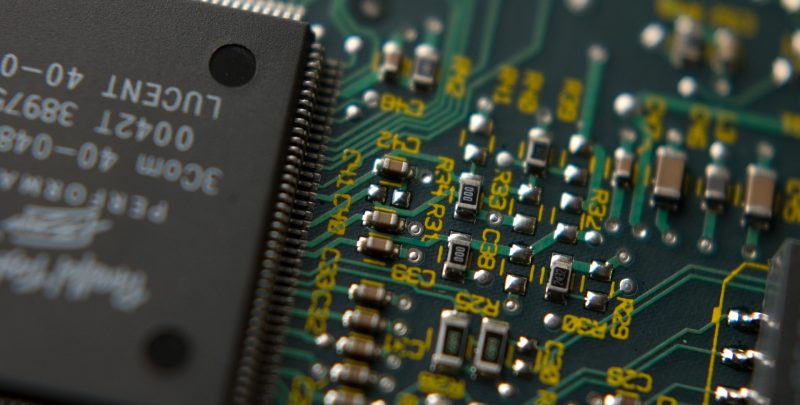

Meltdown y Spectre: Nuevos agujeros de seguridad en procesadores

2018 ha iniciado su andadura tomando el relevo a 2017 al menos en lo que problemas de seguridad y bugs se refiere.

22 conceptos TI explicados como si tuvieras 5 años

Hay una cita de Albert Einstein que dice: «Si no puedes explicárselo a un niño de seis años es que no lo entiendes lo suficiente«. En Reddit hace años surgió en el subforo de r/AskScience la frase de «Explain Like I’m 5» para que la gente que no es especialista en un campo pudiese entender ciertos conceptos. Este tipo de explicaciones cogieron fuerza y se creó

Las criptomonedas dan el salto al Internet de las Cosas (IoT) con IOTA

Programación y seguridad: La importancia del control de errores

Una de las noticias del día ha sido, sin duda, la monumental metedura de pata de Apple en la autentificación de usuarios en Mac OS X. Resumido de manera muy simple, es posible autentificarse como un usuario con la cuenta bloqueada haciendo varios intentos con una clave en blanco. El problema es que, precisamente, una de las cuentas bloqueadas en Mac OS X es la de “root”, el todopoderoso superusuario.

<--more-->

10 años de VoIP2Day: Así fue mi experiencia

Noviembre es ya una fecha marcada en el calendario de muchas personas ya que es la época en las que se organiza el VoIP2Day. Este año el evento ha celebrado su décimo aniversario, ha estrenado localización y no nos lo hemos querido perder, por lo que hemos asistido por primera vez como patrocinadores. A pesar de que he asistido al evento a nivel de visitante en diversas